Cybersécurité et Edge Computing : les 3 questions à se poser

En recrudescence depuis ces dernières années, les cyberattaques sont de plus en plus fréquentes et perfectionnées dans toutes les industries. Les ...Actualités similaires

Articles similaires à Cybersécurité et Edge Computing : les 3 questions à se poser

Festival Nouvelles du Conte- Jihad Darwiche: Les mille et une nuits. 3

Conte en épisodes. 3/5 À la découverte du vaste mondeActualités similaires

Campagne de déclaration des impôts 2024 : toutes les réponses à vos questions

Lancée depuis le 11 avril, la campagne de déclaration des revenus 2023 sera clôturée le 24 mai à 23 h 59, en Ariège, pour les déclarations en ligne et le ...Actualités similaires

Les 5 dernières journées en 5 questions

"Symboliquement, cu0027est un match entre une équipe engagée dans la course à lu0027Europe, Nice, et une dans la lutte pour le maintien, Lorient, qui va ...Actualités similaires

Mauvais taux des livrets d'épargne, faillite bancaire, impôts... Les 3 infos argent du jour

Une explication sur les différences de rémunérations entre les livrets bancaires des banques traditionnelles et ceux des banques en ligne, un zoom...Actualités similaires

Hublot Big Bang e Gen 3 UEFA EURO 2024TM, la montre ultime pour Kylian Mbappé et les passionnés de football

À l'approche de l'UEFA EURO 2024TM, Hublot et l'ambassadeur de la marque Kylian Mbappé se sont associés pour dévoiler la Big Bang e Gen 3 UEFA EURO 2024TM, ...Actualités similaires

Vous achetez une montre connectée ? Voici les bonnes questions à vous poser

Tenez compte de votre budget, du type de smartphone que vous possédez et de l'usage que vous souhaitez en faire.Actualités similaires

Tesla Model 3 : ces conducteurs bravent les inondations en roulant submergés par les eaux

Ces derniers jours, Dubaï subit des inondations inédites dans l'histoire de la ville. Certains conducteurs se sont retrouvés surpris par les eaux en plein ...Actualités similaires

Elle emmène son oncle mort à la banque pour lui faire signer un prêt de 3 000 euros : l'homme était décédé depuis 2 heures, le taxi qui les a amenés recherché

Des lividités cadavériques visibles à l'arrière de la tête du défunt indiquent qu'il serait mort depuis environ deux heures, a déclaré le chef de la ...Actualités similaires

Ces chefs nous révèlent les 3 ingrédients indispensables de leur cuisine

Même s'ils ne mangent pas beaucoup chez eux, des petites habitudes professionnelles se glissent toujours dans leur propre cuisine. On a demandé à 7 chefs ...Actualités similaires

Audiences Prime: Le téléfilm "Les malvenus" sur France 2 leader à 3,3 millions - "Doc" sur TF1 et "Top Chef" sur M6 loin derrière à 1,8 million - "Le duel des brocantes" faible sur France 3 à 1,2 million

Hier soir en prime-time, TF1 continuait la nouvelle saison de la série médicale "Doc". Sur France 2, la fiction "Les malvenus" était diffusée. France 3 ...Actualités similaires

Aix-les-Bains : notre top 3 des manèges à sensations de Mégapark

Cette année le parc offre une trentaine de manèges dont quatre nouveautés. Voici notre top 3 des manèges qui procurent le plus de frissons.Actualités similaires

Ce prénom rare de 3 lettres est le nom d'un parfum les plus chers au monde

C'est un prénom à la fois doux et original, qui évoque le bonheur. Il a aussi un côté précieux, comme le parfum qui le porte...Actualités similaires

Nouveautés de l'assurance retraite, impôts et immobilier... Les 3 infos argent du jour

Changements 2024 de l'assurance retraite, déclaration des biens immobiliers, revalorisation du barème de d'impôt... Retrouvez les 3 infos argent de...Actualités similaires

National 3 : les clubs déjà relégués en R1

Découvrez les clubs de National 3 relégués en Régional 1, à l'issue de la 22ème journée.Actualités similaires

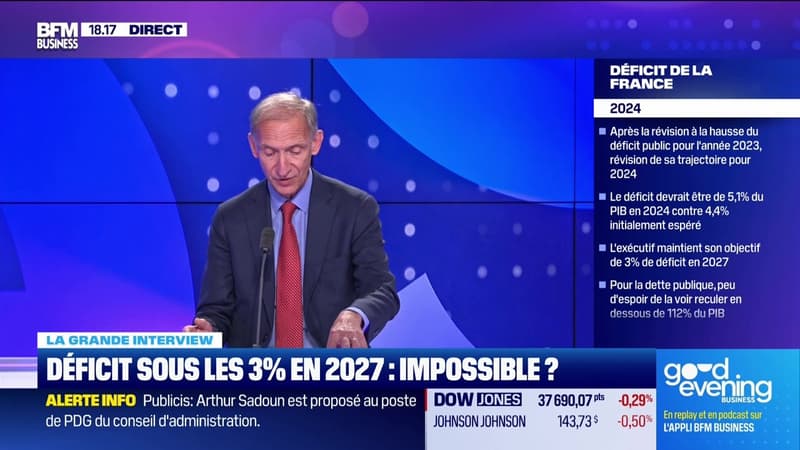

Nicolas Baverez (Avocat) : Déficit sous les 3% en 2027, impossible ? - 17/04

Ce mercredi 17 avril, Nicolas Baverez, avocat historien et économiste, s'est penché sur le déficit de la France, notamment sur la probabilité que la dette ...Actualités similaires

Football/Régional 3 : journée rattrapage pour les clubs du Sud-Gironde

Le FC Pays Aurossais, Targon-Soulignac FC et La Brède FC b mettront à jour leurs calendriers respectifs avec l'ambition de conforter leurs places dans le haut ...Actualités similaires

Je suis journaliste beauté et voici les 3 produits Haus Labs by Lady Gaga que je recommande

Quand on crée une marque de cosmétiques, il devient de plus en plus difficile de se démarquer des griffes déjà existantes, tant le choix est varié. Les ...Actualités similaires

Série OPJ : prochaine saison, nouveauté, diffusion, épisodes en désordre.... tout savoir sur les dessous du feuilleton de France 3

Après la diffusion des deux premières enquêtes sur France 3, voici quelques exclusivités et explications sur la série policière révélées par le ...Actualités similaires

Les régimes et gouvernements européens en 3 minutes

Le point commun central aux pays de l'UE ? La démocratie. Appliquer la séparation des pouvoirs, respecter les droits de l'Homme et organiser les élections au ...Actualités similaires

1000 km d'autonomie à 3 reprises : les voitures électriques de Nio et leur batterie révolutionnaire frappent fort

Les voitures électriques de Nio sont notamment connues pour leurs batteries semi-solides, permettant théoriquement de dépasser les 1000 km d'autonomie. Un ...Actualités similaires

Déficit : le Haut Conseil des finances publiques tacle le plan du gouvernement pour revenir sous les 3%

Le programme du gouvernement pour réduire le déficit public à 3% du PIB d'ici 2027 n'a pas convaincu le Haut Conseil des finances publiques (HCFP) qui a ...Actualités similaires

Barcelone/PSG - Les tops 3 en statistiques du match !

Le Paris Saint-Germain a fait une bonne seconde période lors de sa victoire 1-4 contre le FC Barcelone au Stade Montjuïc ce mardi soir pour le compte des ...Actualités similaires

JO de Paris 2024 : Préparez les médailles ! La France va terminer dans le top 3 des nations, selon une étude

La société Gracenote voit grand pour des Tricolores qui évolueront à domicile, cet étéActualités similaires

3 874 interpellations, 500 armes saisies, 260 comparutions immédiates : le gouvernement fait le point sur les opérations "place nette"

Lors du compte-rendu du Conseil des ministres, ce mercredi 17 avril, le ministre de l'Intérieur, Gérald Damarnin, a fait un point sur les opérations "place ...Actualités similaires

• Sources :

• Mots clés :

• Participer :

• Suivre l'actualité :

BACK TO TOP