iPhone : les pirates peuvent voler vos données grâce à ce faux clavier

Les pirates informatiques ont mis au point une nouvelle méthode pour voler vos données sur iPhone. Pour cela, ils utilisent un faux clavier qui imite celui ...Articles similaires à iPhone : les pirates peuvent voler vos données grâce à ce faux clavier

Le délégué du préfet de Seine-Saint-Denis se fait voler dans le métro un téléphone contenant des « données sensibles »

Une plainte a été déposée par le délégué du préfet de Seine-Saint-Denis après qu'il s'est fait voler un téléphone contenant des « données sensibles ...Actualités similaires

Ces « faux » iPhone 16 et 16 Pro pourraient révéler leur futur design

Les iPhone 16 et 16 Pro ne sont pas attendus avant septembre, mais tout le monde s'y intéresse déjà, nous y compris. Si quelques détails ont déjà fuité, ...Actualités similaires

Les plaques d'immatriculations seront plus difficiles à voler grâce à cette nouvelle loi

En réponse à la recrudescence des usurpations de plaques d'immatriculation, une nouvelle loi française vise à complexifier cette fraude, dans un contexte ...Actualités similaires

Grâce à Google, nous savons quand les messages RCS arriveront sur les iPhone

Annoncée par Apple, la prise en charge du protocole RCS devrait arriver dans le courant de l'année. Heureusement, Google n'est pas le meilleur pour garder un ...Actualités similaires

iPhone : le remplaçant des SMS arrive bientôt, et on sait quand grâce à Google

Ça y est, on sait peut-être enfin quand Apple compte rendre ses iPhone compatibles avec le nouveau standard RCS, qui vient remplacer les SMS vieillissants ...Actualités similaires

Apple arnaqué par de faux iPhone, Google Maps vous aide à organiser vos voyages, c'est le récap'

Des escrocs font perdre des millions d'euros à Apple avec de faux iPhone, Samsung réintroduit une fonctionnalité liée à la batterie, Google Maps facilite ...Actualités similaires

Ils font perdre 5,6 millions d'euros à Apple en remplaçant les iPhone en boutique par des faux

Trois escrocs ont mis au point une arnaque rocambolesque qui leur a permis de voler plus de 5 millions d'euros d'appareils à Apple. Pourtant, la technique ...Actualités similaires

Les casques VR sont vulnérables aux « attaques d'amorçage » - où les pirates peuvent perturber votre sens de la réalité et voler vos données

Les scientifiques ont identifié une faille de sécurité dans Réalité virtuelle (VR) Des écouteurs qui pourraient permettre aux pirates d'accéder à des ...Actualités similaires

Piratage France Travail : les données dérobées en vente sur un forum de pirates ?

Alors que trois pirates se sont récemment faits arrêter, deux cybercriminels ont mis en vente sur le Dark Web ce qu'ils affirment être la base de données ...Actualités similaires

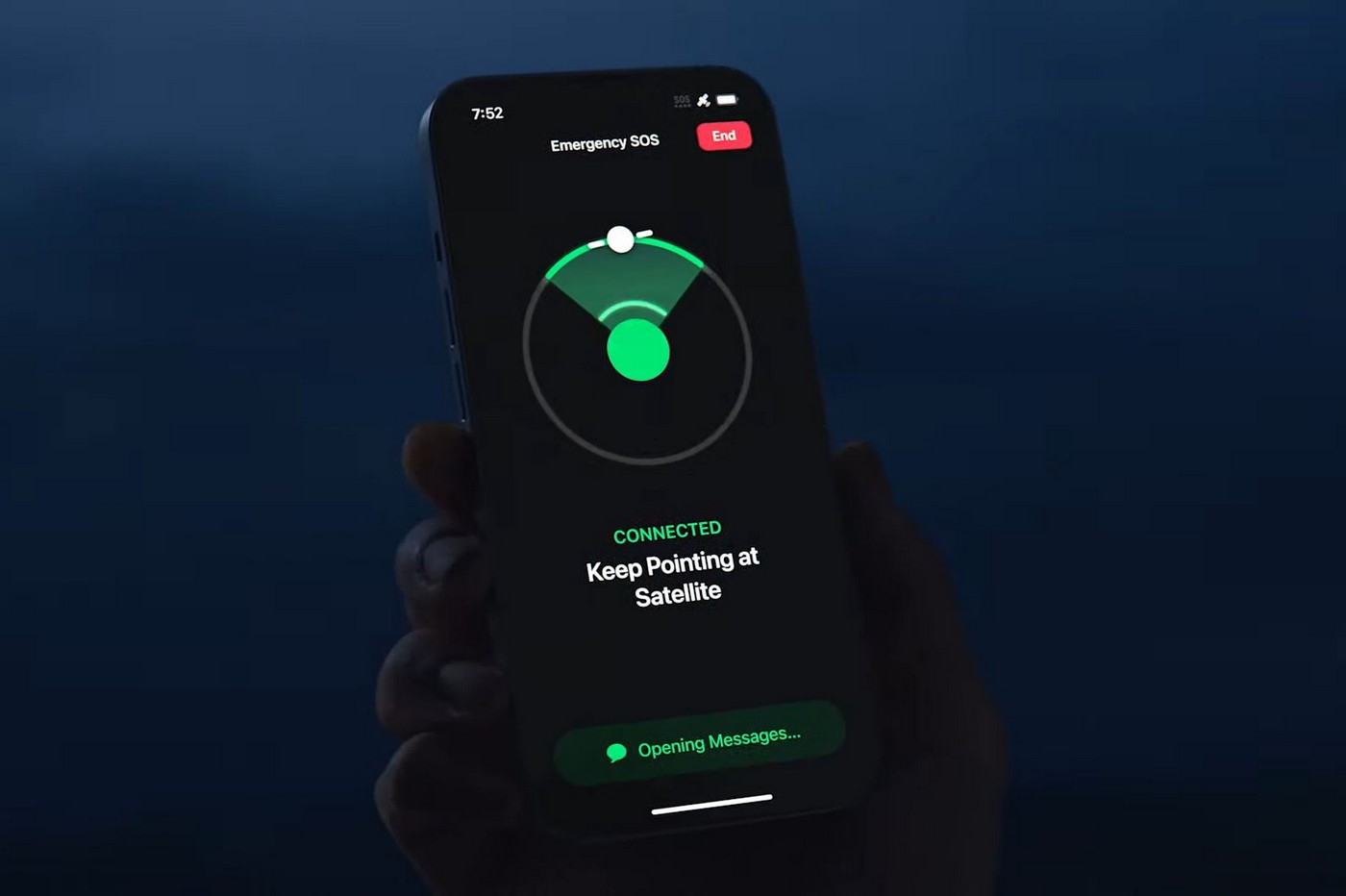

Une famille piégée sur le mont Hood aux USA est secourue grâce à un SOS par satellite de leur iPhone

Aux États-Unis, une famille de randonneurs composée de quatre adultes et deux enfants a pu être secourue grâce à la fonction de SOS par satellite de ...Actualités similaires

Des pirates volent vos comptes Gmail et Microsoft 365 grâce à cette nouvelle technique d'hameçonnage

Une nouvelle plateforme sophistiquée de phishing en tant que service, baptisée Tycoon 2FA , gagne en popularité auprès des cybercriminels en raison de sa ...Actualités similaires

Plusieurs pirates annoncent la vente de la base de données de France Travail.

Bluff ou véritable vente ? Plusieurs hackers malveillants proposent la base de données de France Travail à la vente dans un blackmarket, sur le web !...Actualités similaires

iPhone : des randonneurs bloqués sauvés en 24 heures grâce à un SOS envoyé par satellite

Un sauvetage éprouvant s'est déroulé cette semaine dans les étendues sauvages de la forêt nationale du Mont Hood, dans l'Oregon, où les secouristes ont ...Actualités similaires

iOS 17 : donnez plus de sécurité à votre iPhone grâce à la protection des appareils volés

Quand Apple a sorti iOS 17.3 En janvier, l'entreprise en a présenté certains Corrections de bugs Et de nouvelles fonctionnalités pour votre iPhone, y compris ...Actualités similaires

RER D: une femme se fait voler son téléphone avant de le retrouver grâce aux passagers

Une passagère du RER D s'est fait voler son téléphone dans le RER D à Paris, ce lundi 18 mars. Après de longues minutes de recherches et une solidarité ...Actualités similaires

iPhone 16 : les bordures seront encore plus fines grâce à cette nouvelle technologie

D'après un rapport de Sisa Journal, l'iPhone 16 réaliserait l'exploit de présenter des bordures encore plus fines que son prédécesseur. Cela serait rendu ...Actualités similaires

Des pirates utilisent l'eSIM pour voler des numéros de téléphone

Des cybercriminels s'attaquent aux utilisateurs d'un smartphone muni d'une eSIM. Les pirates ont en effet trouvé le moyen de dérober un numéro de téléphone ...Actualités similaires

Grâce aux eSIMs, les pirates peuvent vider votre compte en banque plus facilement

La pratique du SIM swapping est devenu bien plus simple depuis la démocratisation des eSIMs. Les pirates s'en servent pour récupérer votre numéro et ...Actualités similaires

ChatGPT : attention, les pirates exploitent une nouvelle faille pour voler vos données personnelles

Une récente étude menée met en lumière trois failles de sécurité majeures dans les plugins et GPTs de ChatGPT, potentiellement exposant les comptes des ...Actualités similaires

Intégrer l'IA dans les applications IoT grâce à une base de données Cloud-to-Edge

Alors que l'IA stimule l'innovation dans tous les domaines, son intégration dans les applications IoT peut s'avérer complexe. Une plateforme de base de ...Actualités similaires

Android : attention à ce nouveau malware, il est indétectable et peut facilement voler vos données bancaires

Le malware PixPirate renouvelle les menaces sur Android avec une technique de dissimulation inédite, mettant en péril la sécurité des données bancaires des ...Actualités similaires

Que font les pirates des données volées ? De fausses identités !

Un site web pirate permet de créer des centaines de pièces d'identité à partir de données personnelles volées. Explication d'un business de hackers ...Actualités similaires

De faux e-mails Dropbox utilisés dans une campagne de phishing pour voler les identifiants de connexion

Une nouvelle campagne de phishing a utilisé l'infrastructure légitime de Dropbox et a réussi à contourner les protocoles d'authentification multifactorielle ...Actualités similaires

Les smartphones Android vont enfin devenir plus puissants que les iPhone grâce à cette puce

Il semblerait que le prochain Galaxy S25 sera beaucoup plus puissant que l'iPhone 16 Pro, si l'on en croit un nouveau rapport qui prétend dévoiler les ...Actualités similaires

• Sources :

• Mots clés :

• Participer :

• Suivre l'actualité :

BACK TO TOP