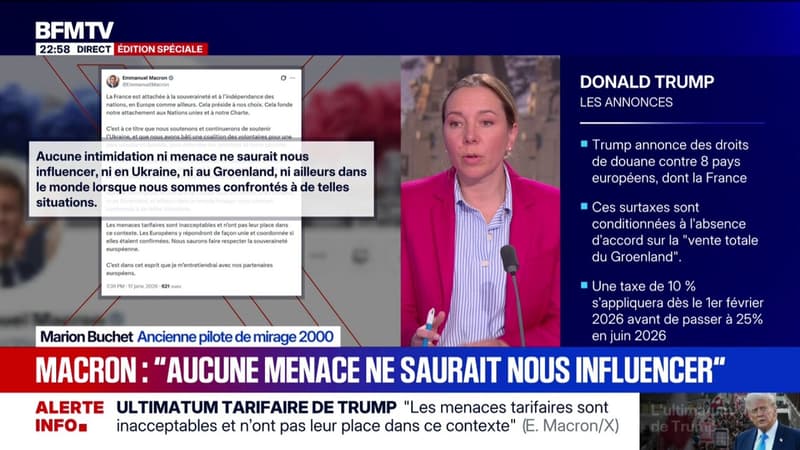

Groenland: pour Marion Buchet, ancienne pilote de mirage 2000, "les Européens avaient anticipé les différents scénarios d'où la réponse rapide des dirigeants"

Plusieurs milliers de manifestants se sont rassemblés ce samedi 17 janvier à Copenhague au Danemark pour dénoncer les ambitions territoriales de Donal