Toute l'actualité sur Troie - page 6

La constitutionnalisation de l'IVG, « un cheval de Troie » pour Macron

Depuis la Cour d'appel de Paris, Emmanuel Macron s'est prononcé le 8 mars en faveur de l'inscription de la liberté d'avorter dans son projet de révision ...Actualités similaires

200 000 nouveaux installateurs de chevaux de Troie bancaires pour appareils mobiles découverts en 2022, le double de l'année précédente

En 2022, les experts de Kaspersky ont découvert près de 200 000 nouveaux chevaux de Troie bancaires ciblant les appareils mobiles, soit le double des chiffres ...Actualités similaires

Étude : les entreprises européennes ciblées par des chevaux de Troie

Le Threat Labs de Netskope révèle les résultats de sa nouvelle étude consacrée aux cybermenaces actives auxquelles sont exposées les entreprises ...Actualités similaires

LA NUPES, le cheval de Troie d'une gauche dopée à l'activisme et à la radicalité

Entre LFI et ses « camarades » socialistes, communistes et écologistes, les différences ne sont pas seulement la conséquence d'une divergence de tactique, ...Actualités similaires

BD : Wiloucha, les dernières de Troie

Wiloucha : les dernières de Troie en bande dessinée aux éditions Petit à Petit. Professeur de français et de latin au collège Jean-Moulin de Moreuil, le ...Actualités similaires

Le Parrain : le cheval de Troie bancaire qui fait des ravages en France

Le Play Store abrite une fois de plus un dangereux malware ! Baptisé Le Parrain, ce cheval de Troie vise les établissements financiers en imitant des ...Actualités similaires

Gaëlle Lévêque, maire de Lodève : "Mon tout 1er rôle ? Hélène, dans la Guerre de Troie n'aura pas lieu..."

Son élection à la tête de la ville de Lodève en 2020 n'a pas constitué une véritable surprise. Gaëlle Lévêque a succédé à ceux qui lui ont mis le ...Actualités similaires

Qui est "Le Parrain", ce cheval de Troie bancaire qui cible des centaines d'applications et sévit en France ?

Attention, danger ! Un cheval de Troie extrêmement virulent sévit à l'heure actuelle. Le malware bancaire a notamment visé plusieurs établissements ...Actualités similaires

Vol d'identifiants Facebook : découverte d'un cheval de Troie qui cible les appareils Android

Dissimulé dans des applications éducatives, le cheval de Troie Schoolyard Bully a atteint plus de 300 000 victimes dans 71 pays....Actualités similaires

Mali-France : La guerre de Troie aura lieu !

La France et le Mali s'adonnent de plus en plus à une guéguerre interminable entre les deux pays. Tantôt, la France évoque le coup d'Etat comme argument, ...Actualités similaires

Lot-et-Garonne : le cheval de Troie de retour à sa case départ de Layrac

Le fameux retour à la vie d'avant. C'est ce que scelle l'installation du cheval de Troie du sculpteur Serge Carvalho, ressoudé depuis ce mercredi 9 novembre ...Actualités similaires

Android : ces applis distribuent des chevaux de Troie bancaires... et ont déjà été massivement installées

Les trojans SharkBot et Vultur s'invitent à nouveau dans le Play Store d'Android. Distribués via cinq applications infectées, ces chevaux de Troie visent à ...Actualités similaires

RomCom RAT : attention, le cheval de Troie se fait passer pour des logiciels bien connus !

Des hackers utilisent des versions des logiciels SolarWinds, PDF Reader Pro ou KeePass pour diffuser le trojan RomCom RAT en Ukraine notamment.Actualités similaires

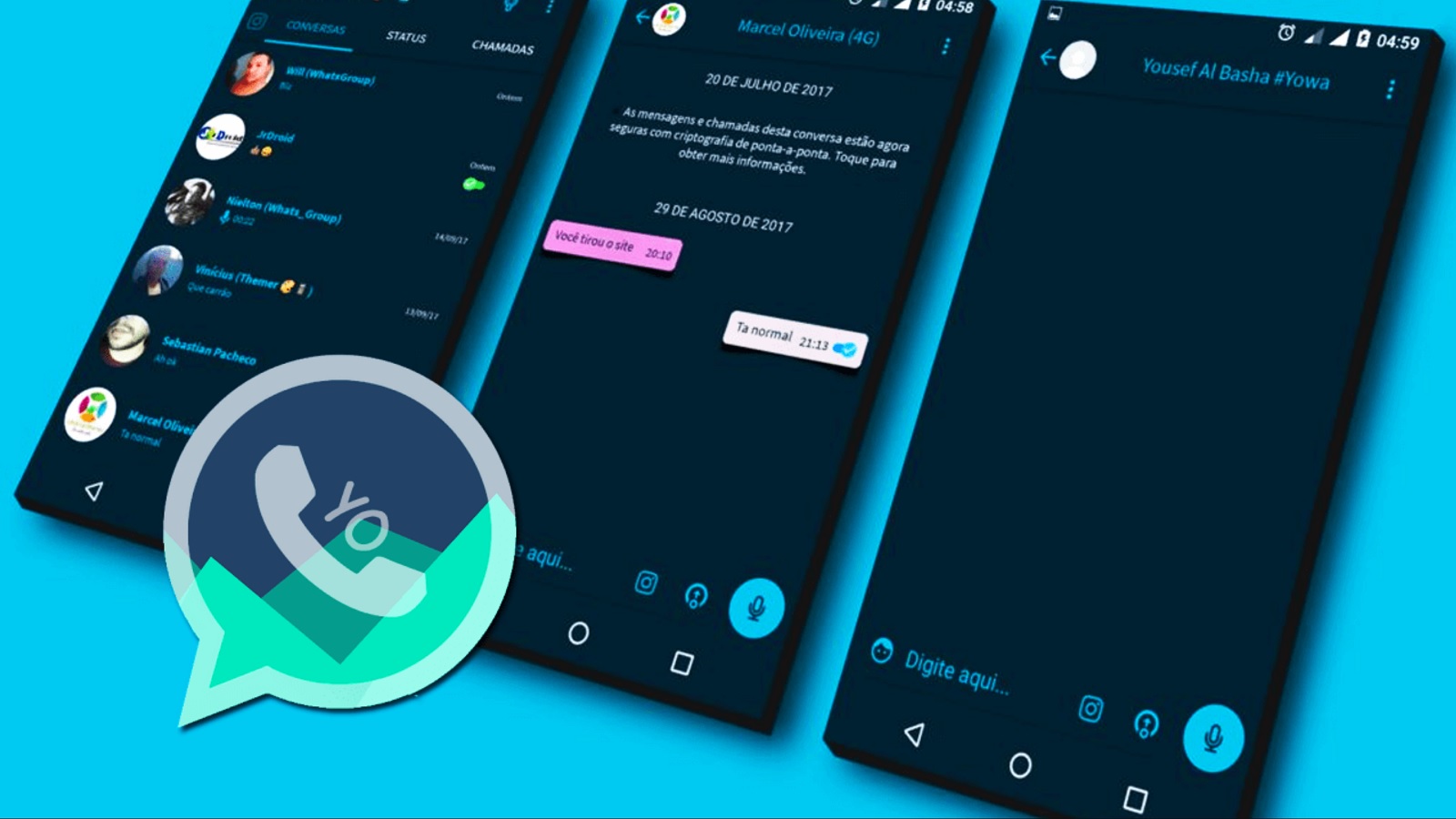

Ce WhatsApp non officiel déploie un cheval de Troie

Il ne faut vraiment pas faire confiance aux applications qui tentent d'imiter certaines des plus populaires. Ainsi, un faux jumeau de WhatsApp présente un ...Actualités similaires

Lot-et-Garonne : à Layrac, le cheval de Troie est ressuscité, mais encore convalescent

Au carrefour du moulin du Gers , le cheval de Troie, sculpture de Serge Carvalho, a été renversé par un véhicule dont le conducteur avait perdu le ...Actualités similaires

Ces applis antivirus et de nettoyage injectent un cheval de Troie sur certains smartphones

Le trojan SharkBot, défavorablement connu des services de Google, a réussi à revenir sur le Play Store en intégrant des outils antivirus et de nettoyage. A ...Actualités similaires

La "mémoire", cheval de Troie de Macron à Alger

Bien sûr il sera question de visas, de géopolitique au Sahel et d'approvisionnement en gaz, des brûlures d'actualité qui ont mis la France et l'Algérie à ...Actualités similaires

Réalisateur de L'Histoire sans fin et Troie, Wolfgang Petersen est mort

Le réalisateur allemand Wolfgang Petersen est mort ce 12 août 2022 à l'âge de 81 ans, à Los Angeles, a indiqué sa société de production Radiant ...Actualités similaires

Wolfgang Petersen, réalisateur de "L'Histoire sans fin" et de "Troie" nous a quittés

Le réalisateur allemand Wolfgang Petersen, notamment connu pour ses films L'Histoire sans fin, Air Force One ou Troie, est mort à l'âge de 81 ans, vendredi ...Actualités similaires

Le réalisateur de «Troie» et d'«Air Force One» Wolfgang Petersen est mort

Principalement connu pour ses blockbusters hollywoodiens «Air Force One» et «Troie», le réalisateur allemand Wolfgang Petersen est mort à l'âge...Actualités similaires

Cinéma : Wolfgang Petersen, le père de "Troie" et "L'histoire sans fin" est décédé à 81 ans

Il a travaillé aux côtés de stars mondiales comme Clint Eastwood ou Brad Pitt et laisse derrière lui des blockbusters majeurs des années 1990. Le ...Actualités similaires

Cinéma : Wolfgang Petersen, le père de "Troie" et "L'histoire sans fin" est décédé à 81 ans

¬ Il a travaillé aux côtés de stars mondiales comme Clint Eastwood ou Brad Pitt et laisse derrière lui des blockbusters majeurs des années 1990. Le ...Actualités similaires

L'histoire sans fin, Troie, Das Boot.. Retour sur les grands films réalisés par Wolfgang Petersen

Le réalisateur allemand Wolfgang Petersen est mort à l'âge de 81 ans, vendredi 12 août, à son domicile de Los Angeles, emporté par un cancer du ...Actualités similaires

Le réalisateur allemand Wolfgang Petersen, connu pour ses films «L'Histoire sans fin» ou «Troie», est décédé cette nuit à l'âge de 81 ans

Le réalisateur allemand Wolfgang Petersen, connu pour ses films «L'Histoire sans fin» ou «Troie», est décédé cette nuit à l'âge de 81 ans. Après ...Actualités similaires

• Sources :

• Mots clés :

• Participer :

• Suivre l'actualité :

BACK TO TOP