Aujourd'hui dans 24 h Pujadas : Sécurité - Attaque massive contre le ministère de l'Intérieur

REPLAY 24H : Au sommaire du mercredi 17 décembre 2025 : Sécurité - Attaque massive contre le ministè

REPLAY 24H : Au sommaire du mercredi 17 décembre 2025 : Sécurité - Attaque massive contre le ministè

L'armée ukrainienne est parvenue à endommager un sous-marin russe avec un drone suicide. Pour ce fai

Ahmed el Ahmed, 43 ans, est papa de deux petites filles âgées de 3 et 6 ans. Il vit en Australie dep

120 policiers municipaux sont mobilisés jusqu'au 4 janvier pour sécuriser les rues et zones commerci

Aéroports bondés et longs retards : les voyageurs sont des cibles faciles sur les réseaux Wi-Fi publ

L'artisane Sandrine Molveau a ouvert son atelier-boutique "Sand and Co" au 6, rue du Bourget : un li

Bernard Tranchand, président de l'Union nationales des associations familiales, était l'invité d'Apo

Dans le cadre de l'examen du projet de budget 2026, les sénateurs ont approuvé une réduction de 700

Il s'inscrit dans le programme voirie de la Ville.

Les députés de l'Assemblée nationale se prononcent définitivement sur le budget de la Sécurité socia

La défection d'Edouard Philippe et Horizon rend improbable un vote positif sur ce budget. À moins qu

Axoltis Pharma, société de biotechnologie spécialisée dans le développement de traitements innovants

La CGT Santé 30 qui dénonce le texte en cours d'adoption organisait une conférence de presse ce jeud

Ce mercredi 26 novembre, les sénateurs ont adopté le projet de loi de financement de la Sécurité soc

Promesse de campagne d'Emmanuel Macron, la création de nouvelles brigades de gendarmerie visait à ré

Le marché de Noël de Salzbourg a ouvert ses portes avec des mesures de sécurité renforcées, notammen

La préfecture du Finistère promeut, ce jeudi 20 novembre, une application encore trop peu utilisée à

Selon la FFSP, un agent de sécurité n'a pas le droit de fouiller le sac. Il a simplement le droit de

Selon le bilan de la sécurité routière communiqué ce mardi 18 novembre, par le préfet du Gard, l'ann

Dans tous les pays du continent européen, le port de la ceinture de sécurité est obligatoire à bord

Météo France place l'Hérault en vigilance jaune pluie-inondation ce vendredi 14 novembre dès midi pu

Jeudi 13 novembre, plusieurs fédérations de la CGT se sont réunies dans la salle des fêtes de Saran

À l'entrée dans l'automne, quelques conseils pour se déplacer en sécurité sur les routes, avec le ca

Dix ans après les attentats du 13 novembre à Paris, le sujet de la sécurité dans les salles de spect

Dans un communiqué publié ce lundi 10 novembre, Amnesty international dénonce des violences à l'enco

Si le milieu de la police vous a toujours attiré, c'est votre moment. Ce samedi 8 novembre, l'État a

À l'approche de l'hiver, les autorités du Lot intensifient la lutte contre les cambriolages. Prévent

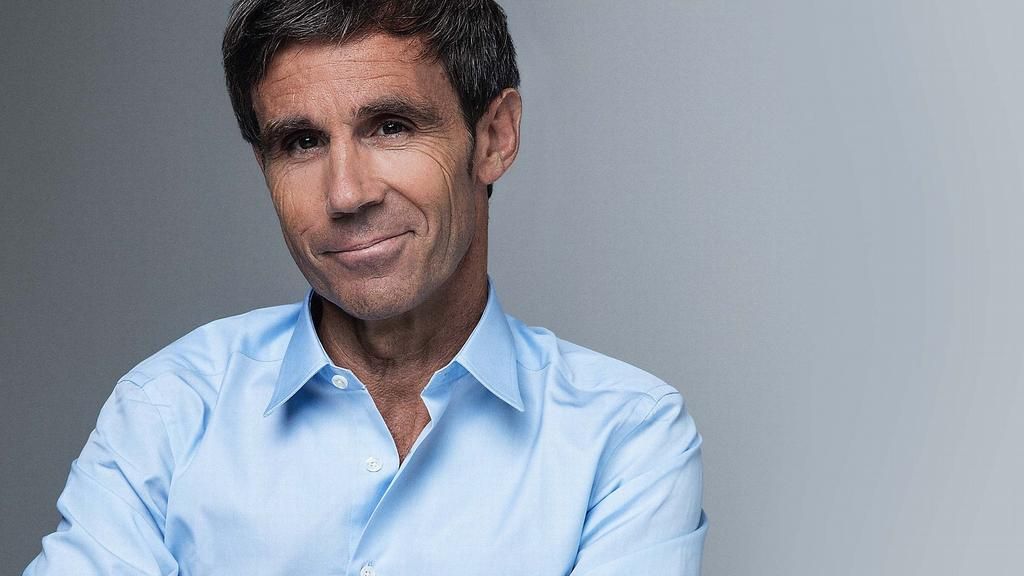

Guillaume Daret reçoit François Ruffin, député fondateur du mouvement Debout! de la Somme, dans BFM

Face à la hausse d'accidents et de morts sur les routes de l'Orne, la préfecture du département vien

Le Premier ministre Bart De Wever (N-VA) va convoquer le Conseil national de sécurité d'urgence aprè

Le ministre de la Sécurité et de l'Intérieur Bernard Quintin (MR) a appelé le Premier ministre Bart

L'examen du projet du budget de la Sécurité sociale débute ce mardi 4 novembre. Les députés vont étu

Après avoir été rejeté en commission des Affaires sociales, le budget de la Sécurité sociale arrive

Une nouvelle étape du marathon budgétaire s'ouvre mardi à l'Assemblée : avec la suspension de la réf

!["Ce qui nous inquiète [dans ce budget], c'est de fiscaliser les salaires des apprentis, dans le cadre du budget de la sécurité sociale", indique Joseph Tayefeh, secrétaire général de Plastalliance](https://images.bfmtv.com/bq-OgFJ8_GhPYY0ypbt9AxTJ3-0=/0x0:1280x720/800x0/images/Ce-qui-nous-inquiete-dans-ce-budget-c-est-de-fiscaliser-les-salaires-des-apprentis-dans-le-cadre-du-budget-de-la-securite-sociale-indique-Joseph-Tayefeh-secretaire-general-de-Plastalliance-2166123.jpg)

Le plafond des donations familiales porté serait « potentiellement » à 750.000 euros après l'adoptio

Victime d'un grave accident à Fontenilles (Haute-Garonne), Thierry, éboueur gersois de 58 ans du Gra

Alors que le déficit de la Sécurité devrait atteindre 23 milliards d'euros, en hausse de 7,7 milliar

/2025/10/21/000-79fa64j-1-68f7644315588923693127.jpg)

Dans un message envoyé lundi aux préfets, Laurent Nuñez, ministre de l'Intérieur, et Rachida Dati, m

NFL Biosciences, société biopharmaceutique développant des médicaments botaniques innovants pour le

TotalEnergies a annoncé mardi la cession de sa filiale de conseil et de services de développement du

Les dispositifs de sécurité autour des établissements culturels devront être renforcés "si nécessair

Le projet culturel rural mené par l'association Des Clous vient d'obtenir le label « Atelier de fabr

Deux personnes sont mortes ce lundi 20 octobre 2025 à l'aéroport de Hong Kong lorsqu'un avion-cargo

Les deux motions de censure contre le gouvernement de Sébastien Lecornu seront examinées ce jeudi 16

Apple renforce son programme Bug Bounty : des primes record pour la securite, dans un contexte geopo

L'utilisation d'appareils personnels pour le travail se répand, mais il s'agit d'un enjeu de sécurit

Un groupe de jeunes Franciliens revenant d'une compétition automobile, un conducteur qui se serait a

Les Nations unies ont assuré vendredi qu'il n'existait pas de refuge sûr pour les Palestiniens contr

Le Centre d'information et de commandement (CIC) d'Agen fonctionne désormais 24 heures sur 24 et 7 j

Dans un rapport onusien, deux entreprises françaises, Carrefour et Egis, sont dénoncées pour leurs a

Le dessinateur et illustrateur Fabrice Tarrin a accueilli la rédaction de L'Indépendant au sein de s

Ce vendredi 26 septembre, la SNCF a organisé une journée de prévention des risques ferroviaires en g

/2025/09/26/sipa-01227693-000005-68d63c24bea2e800633077.jpg)

Les Etats-Unis accueillent, avec le Mexique et le Canada, la prochaine édition de la Coupe du monde,

À partir du 25 septembre, les billets de la CAN seront mis en vente, un moment attendu par des milli

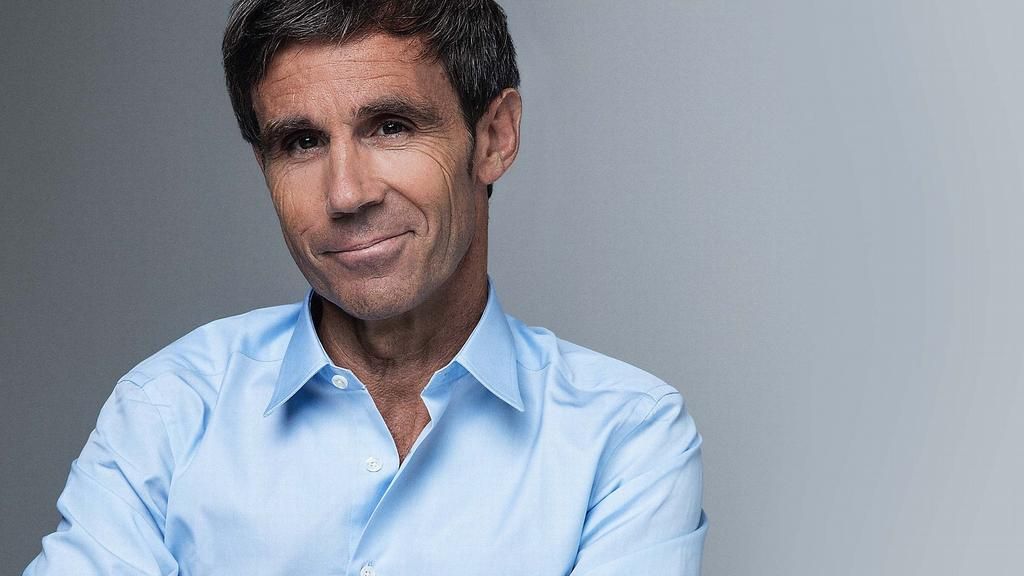

António Guterres s'exprime devant l'Assemblée générale des Nations unies ce mardi 23 septembre. Le s