Automatisation de la sécurité informatique grâce au Machine Learning

Ce n'est pas la première fois que je tire la sonnette d'alarme en ce qui concerne la sécurité de l'automatisation informatique. Il s'agit d'un vecteur ...Actualités similaires

Articles similaires à Automatisation de la sécurité informatique grâce au Machine Learning

Une start-up française bientôt leader de la sécurité spatiale grâce à cette nouvelle technologie ?

Face à l'absence de réglementation du trafic spatial et la recrudescence des satellites actifs, Aldoria innove par une technologie pour protéger les ...Actualités similaires

IA et machine learning : idées reçues et pratiques peu répandues

Les MLOps consistent à combiner les meilleures pratiques de développement logiciel avec le machine learning afin de produire des modèles d'IA. Explications ...Actualités similaires

"C'est grâce aux employés de Ratier Figeac que cette machine peut voler" : les salariés rencontrent "leur" avion à Rodez

Un A400M de l'armée de l'air a fait hier matin un passage remarqué à l'aéroport Rodez Aveyron. Près de 200 salariés de Ratier Figeac, qui en fabrique ...Actualités similaires

JO 2024 : Contenu de la clé USB, sécurité informatique, enquête interne, on en sait plus sur le vol de sacoche qui inquiète la Ville de Paris

On fait le point sur le contenu exact du matériel informatique dérobé.Actualités similaires

JO-2024 : "Ce sera une formidable cible pour tous les types d'attaques", prévient l'agence française de sécurité informatique

"Comme les sportifs, on s'entraîne à gérer des crises 'cyber' pour réagir vite, pour maintenir l'activité, pour contrer les attaques", explique son ...Actualités similaires

Test de la Ring Stick Up Cam Pro : la sécurité ultime grâce à un radar intégré

Ring propose une gamme complète de sonnettes et de caméras de sécurité connectées, dont les modèles Pro qui disposent d'un radar embarqué très utile ...Actualités similaires

Le meilleur rapport sécurité-prix pour un VPN, il est en ce moment chez Cyberghost grâce à cette offre

Déjà reconnu pour son très bon rapport qualité-prix, l'abonnement à Cyberghost VPN devient encore moins cher : 2 ans + 4 mois offerts pour seulement 2,03 ...Actualités similaires

A Calais, la Cité de la dentelle ressuscite la machine à vapeur grâce au numérique

A Calais, la Cité de la dentelle et de la mode propose une expérience en immersion, ce dimanche. Le musée invite le visiteur à s'équiper de casques de ...Actualités similaires

VIDEO - Ce pick-up vandalise une intersection avec un burn, la police le sanctionne lourdement grâce à une caméra de sécurité

Le 4 février dernier, dans la ville de Delray Beach (Floride), le conducteur d'un pick-up RAM s'est fait remarquer en faisant de grosses traces de pneus sur ...Actualités similaires

L'Union. Petit-déjeuner des entreprises sur la sécurité informatique

La ville de L'Union poursuit son cycle d'information à destination des entreprises de la ville. Le 1er février, il sera question de sécurité informatique.Actualités similaires

VIDEO. Des arbres arrachés puis replantés grâce à une machine unique en France

Huit arbres d'une quarantaine d'années ont été arrachés rue Mazagran pour être replantés rue de l'Industrie à Niort. Dans le cadre des projets ...Actualités similaires

Comment LastPass veut muscler la sécurité informatique de ses utilisateurs

Le gestionnaire de mot de passe, à la sécurité vacillante, veut forcer ses utilisateurs à choisir des mots de passe plus longs et n'ayant jamais fuité.Actualités similaires

Cette moto électrique promet une sécurité maximale grâce à l'IA

Annoncée au début de l'année 2023 et pas encore commercialisée, la superbike électrique TS Ultra de Verge Motorcycles évolue déjà. Sa mise à jour ...Actualités similaires

Sécurité informatique: la Russie et l'Afrique contre le néocolonialisme technologique de l'Occident

L'Afrique se tourne vers les technologies russes dans le domaine de la sécurité informatique, a déclaré à Sputnik Artur Lyukmanov, directeur du ...Actualités similaires

"Le propriétaire n'a pas à craindre le squatteur": grâce à cette association, louez votre appartement en toute sécurité

Fabienne Ottaviani loue un appartement par le biais d'Habitat et humanisme. Une sécurité pour cette propriétaire, en plus d'être une bonne action. Elle ...Actualités similaires

Acel Energies se projette au-delà de la vigne, grâce à sa machine éco-énergétique

L'entreprise Acel Energies fabrique et commercialise des machines économes en énergies capables de produire à la fois du froid et du chaud. Conçues d'abord ...Actualités similaires

Cloud, Big Data et sécurité informatique, trio gagnant du numérique en France en 2023

Numeum évalue la croissance des revenus du numérique en France à 6,5% en 2023. Un ralentissement est intervenu au 2e semestre et les effets devraient être ...Actualités similaires

Sécurité : des armes de poing fabriquées grâce à des imprimantes 3D

Mardi 12 décembre, le 20 Heures se penche sur les armes fabriquées avec des imprimantes 3D. Sans numéro de série, elles sont presque intraçables.Actualités similaires

[PRE SEED] 8 millions d'euros pour SPORE.BIO une startup qui veut détecter les agents pathogènes au moyen du machine learning

Dans un contexte oula sécurité et la qualité des produits de consommation sont devenues des enjeux primordiaux, la startup SPORE.BIO souhaite s'intégrer sur ...Actualités similaires

De nombreuses PME françaises se fichent encore pas mal de la sécurité informatique

Plus de la moitié des PME françaises négligent les principaux risques cyber dans leur formation à la sécurité informatique, selon la dernière étude ...Actualités similaires

Comment BlaBlaCar utilise le machine learning contre la fraude

BlaBlaCar revient sur le système de machine learning qu'il a développé autour de son cluster Kafka pour détecter les faux profils.Actualités similaires

IA et machine learning : quand les algorithmes peuvent-ils vous faire gagner aux paris sportifs ?

L'article IA et machine learning : quand les algorithmes peuvent-ils vous faire gagner aux paris sportifs ? est apparu en premier sur .Actualités similaires

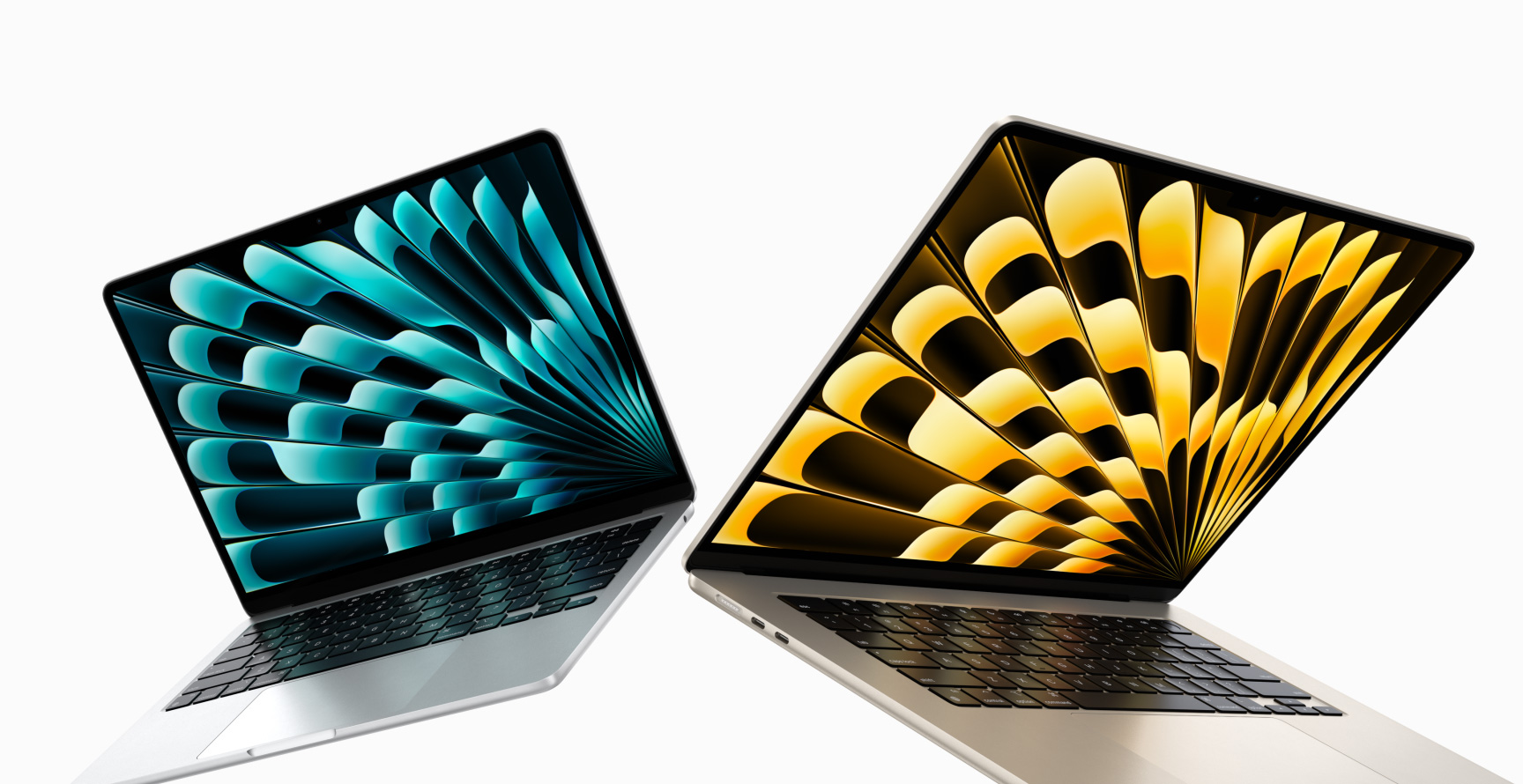

La finesse du MacBook Air et les performances du MacBook Pro réunies dans une seule machine grâce à un système de refroidissement innovant

Frore Systems a implanté son système de refroidissement piézoélectrique AirJet dans un MacBook Air, ce qui a permis à son processeur M2 d'égaler les ...Actualités similaires

Ces foudroyants résultats obtenus par Taïwan en introduisant le Machine Learning dans ses hôpitaux

En moins d'un an, les expérimentations menées ont permis de réduire la mortalité de 25% et les coûts des antibiotiques de 30%Actualités similaires

Grâce à cette faille de sécurité, des pirates ont volé des données à plusieurs gouvernements

Les membres du TAG, le groupe d'analyses des cyber-menaces de Google, ont détecté l'existence d'une faille de sécurité dans un service de messagerie ...Actualités similaires

• Sources :

• Mots clés :

• Participer :

• Suivre l'actualité :

BACK TO TOP