Où va l'informatique? (4/8) : Les aspects scientifiques de la sécurité informatique

Qui sont les acteurs de la sécurité informatique et que peuvent les chercheurs? s'interroge l'informaticien Gérard Berry. Il explique comment les attaques ...Actualités similaires

Articles similaires à Où va l'informatique? (4/8) : Les aspects scientifiques de la sécurité informatique

Les Sims 4 : une fonctionnalité réclamée depuis 8 ans arrive enfin

Les futurs contenus des Sims 4 ont été teasés par Maxis. Au programme, deux nouveaux mondes, du contenu inédit et surtout une fonctionnalité attendue ...Actualités similaires

Le TFC au Stadium : un accueil 4 étoiles pour les supporters, avec 12 buvettes et 8 désoiffeurs

Pour accueillir au mieux les supporters au Stadium, le TFC cherche à améliorer le temps d'attente et l'accès aux buvettes et à la restauration.Actualités similaires

Aude / 4 ans après les inondations de 2018 : "Les gens ont compris que là où elle est passée, la rivière repassera"

Directeur du syndicat mixte des milieux aquatiques et des rivières (Smmar) de l'Aude, Jean-Marie Aversenq revient sur les travaux réalisés depuis les ...Actualités similaires

T-shirt provoquant, déclaration d'amour à Donald Trump... Retour sur les 4 fois où Kanye West a complètement dérapé

En froid avec Adidas, marque avec laquelle il collabore depuis des années, celui qui se fait désormais surnommé "Ye" a encore frappé lors de la Paris ...Actualités similaires

T-shirt provoquant, déclaration d'amour à Donald Trump... Retour sur les 4 fois où Kanye West a complètement dérapé

En froid avec Adidas, marque avec laquelle il collabore depuis des années, celui qui se fait désormais surnommé "Ye" a encore frappé lors de la Paris ...Actualités similaires

Le Conseil national de la refondation, inauguré le 8 septembre dernier, va lancer un site où les internautes pourront être consultés afin d'alimenter les CNR thématiques et territoriaux

Le Conseil national de la refondation lancé le 8 septembre va lancer un site où les internautes pourront être consultés, afin d'alimenter les CNR ...Actualités similaires

Le remboursement des rançons rejeté par les professionnels de la sécurité informatique

Décriée dans le milieu de la sécurité informatique, la réforme du cadre de l'assurance cyber, qui clarifie le cadre du remboursement d'une rançon par un ...Actualités similaires

Où précommander les Apple Watch Series 8, Ultra et SE (2022) au meilleur prix ?

Les nouvelles Apple Watch de l'année 2022 ont été dévoilées à l'occasion de la keynote d'Apple et sont d'ores et déjà disponibles chez certains ...Actualités similaires

Les données personnelles du responsable de la sécurité informatique d'Amiens Métropole publiées en ligne

Les données personnelles de près d'un millier de clients de chez Orange Cyberdefense diffusées sur internet ce dimanche. Parmi les noms publiés sur un forum ...Actualités similaires

Sécurité: Voici ces trois cas où les propos ou comportements sexistes seront désormais punis de 2.250 euros d'amende

L'outrage sexiste deviendra un délit dans trois situations précises. L'amende sera ainsi triplée.Actualités similaires

Prélèvements massifs d'organes, failles de sécurité... Les 4 questions épineuses que "Promenade des Anges" posera au procès du 14-Juillet

Elle est la première association à s'être constituée moins d'un mois après l'attentat au camion de juillet 2016. Promenade des Anges compte aujourd'hui 400 ...Actualités similaires

Où sortir en Bretagne les 3 et 4 septembre ?

Arts et théâtre de rue, musique, fêtes et dégustations constituent le riche programme de ce premier week-end de septembre en Bretagne. CÔTES-D'ARMORKer ...Actualités similaires

Covid - 8eme vague : "Ceux qui ont été vaccinés il y a 8 mois ont de grandes chances d'être d'infectés" avec Centaure, le nouveau variant BA.2.75 sera dominant dès septembre selon les scientifiques italiens

Une nouvelle vague de contaminations est quasi certaine cet automne. Et elle sera portée par le variant Centaure, selon les Italiens.Actualités similaires

Voici les sites candidats pour l'atterrissage des astronautes sur la Lune et leurs bases ; Mars : le passé du cratère où s'est posé Perseverance intrigue les scientifiques

Et aussi : « Nous n'avons jamais vu Jupiter comme ça ! » : des images inédites prises par le télescope James-Webb ; Le véhicule spatial chinois poursuit ...Actualités similaires

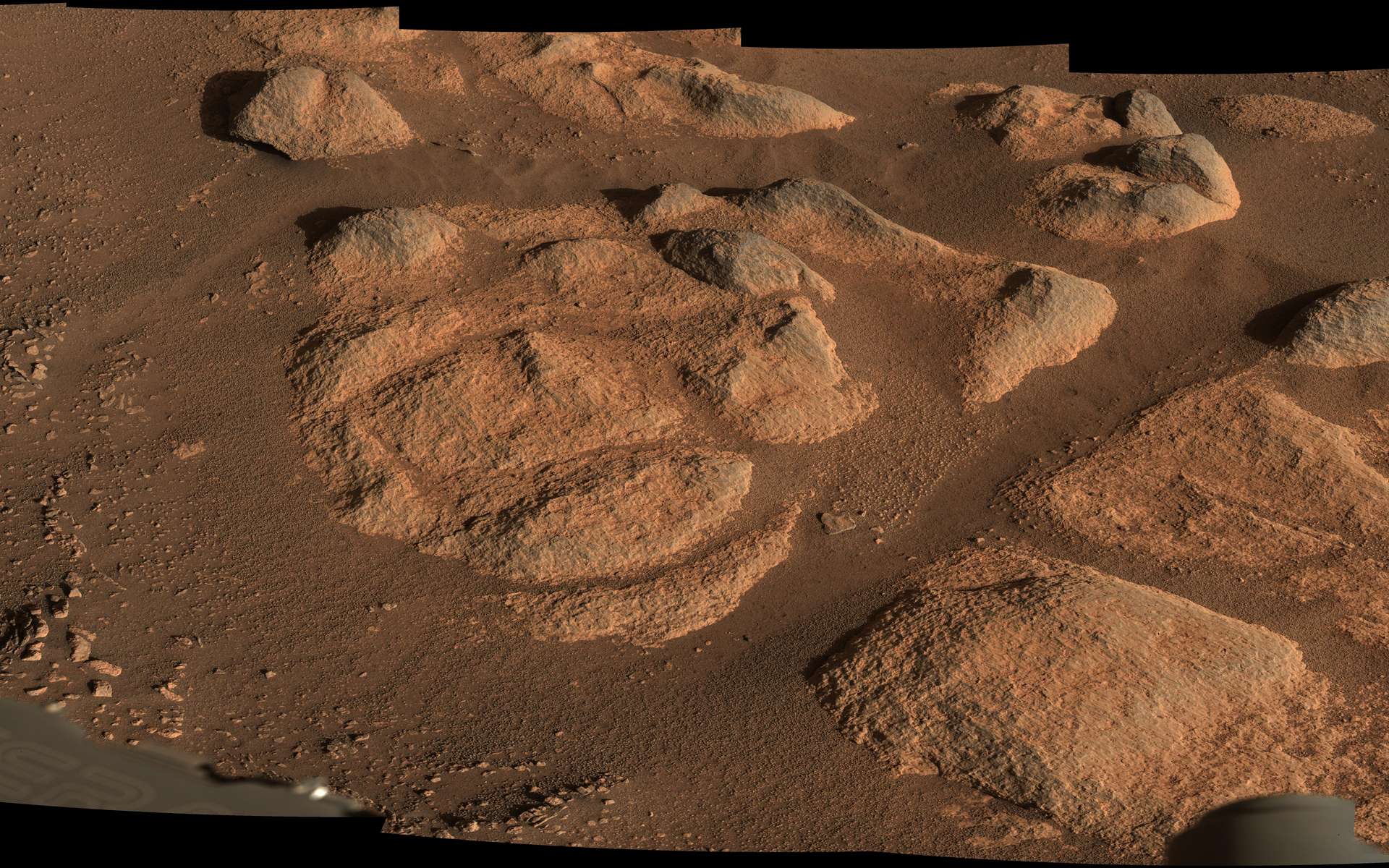

Mars : le passé du cratère où s'est posé Perseverance intrigue les scientifiques

Avec l'aide du rover Perseverance, Mars continue de nous révéler ses secrets et en particulier ceux du cratère Jezero que le rover arpente maintenant depuis ...Actualités similaires

Gestion décriée de la transition : Où sont passées les 4 thérapies de Choguel ?

Nommé à la Primature, le 7 juin 2021, par le président de la transition, Assimi Goïta juste après la prestation de serment, le président de Comité ...Actualités similaires

Fusée chinoise incontrôlable : les scientifiques incapables de prédire quand et où elle va s'écraser à cause des tempêtes solaires

"L'activité du Soleil, comme les éruptions solaires, est l'une des principales incertitudes affectant notre capacité à prédire avec précision les ...Actualités similaires

Une fusée chinoise incontrôlable va bientôt s'écraser sur la Terre : les scientifiques inquiets et incapables de prédire quand et où elle va atterrir

Selon une étude récente, le risque qu'une personne soit tuée ou blessée par la chute de pièces de fusée passera à 10 % au cours de la prochaine ...Actualités similaires

Le nom des choses : comment la sécurité informatique nomme les groupes malveillants

Avec l'émergence du renseignement sur les menaces, le secteur de la sécurité informatique observe avec une plus grande acuité les groupes d'attaquants. Pour ...Actualités similaires

Les Établissements Scientifiques Fédéraux, où 2400 personnes sont actives, ont un plan stratégique jusque 2024

Le Service public fédéral de programmation de la Politique scientifique BELSPO bénéficie officiellement, depuis ce...Actualités similaires

C'est l'"endroit le plus pur de la planète" où les scientifiques recherchent la mystérieuse matière noire

Qu'est-ce que la matière noire ? La réponse est simple : personne ne le sait. C'est l'une des plus grandes énigmes de la science.Actualités similaires

Les scientifiques découvrent une croûte de 4 milliards d'années enfouie sous l'Australie

Notre connaissance de la Terre primitive ne tient qu'à l'analyse de quelques minuscules minéraux, les zircons. Ceux-ci ont cependant permis d'identifier la ...Actualités similaires

Ici tout commence spoilers : des retours, des départs, les examens, ce qui vous attend la semaine prochaine (résumés + vidéo du 4 au 8 juillet)

Ici tout commence spoilers et résumés en avance du 4 au 8 juillet 2022 - Si vous êtes fan du Cet article Ici tout commence spoilers : des retours, des ...Actualités similaires

Retour sur 4 affaires où les meurtriers ont enseveli leurs victimes dans du béton

Après la découverte d'un corps partiellement recouvert de béton dans la cave d'un bar du centre de Nice, retour sur 4 affaires criminelles similaires. De ...Actualités similaires

Retour sur 4 affaires où les meurtriers ont enseveli leurs victimes dans du béton

Après la découverte d'un corps partiellement recouvert de béton dans la cave d'un bar du centre de Nice, retour sur 4 affaires criminelles similaires. De ...Actualités similaires

• Sources :

• Mots clés :

• Participer :

• Suivre l'actualité :

BACK TO TOP