Vulnérabilités dans l'informatique Edge

Après l'annonce de la découverte de vulnérabilités par 3 constructeurs de solutions d'informatique Edge (ASUS, Western Digital et Zyxel), voici les ...Actualités similaires

Articles similaires à Vulnérabilités dans l'informatique Edge

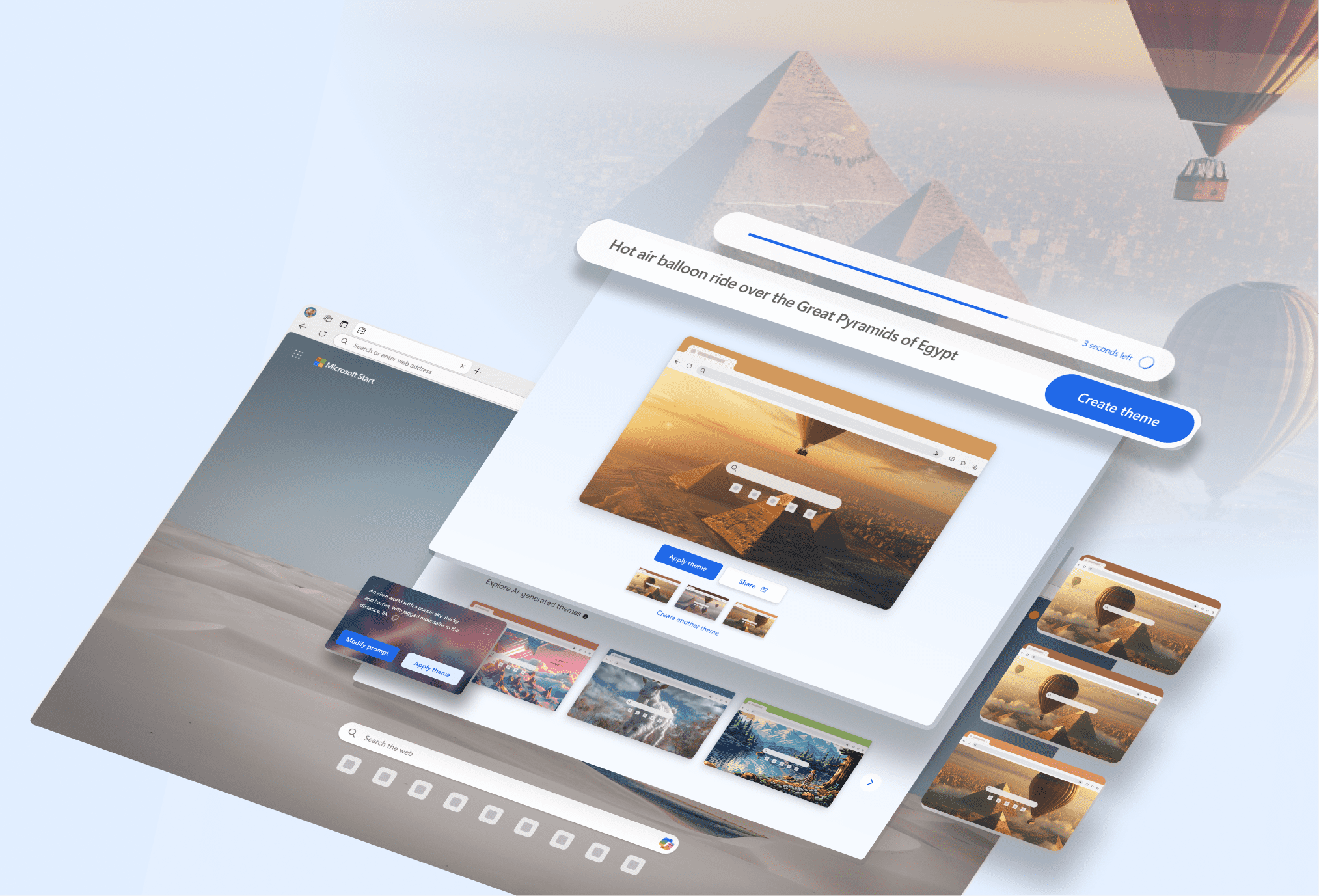

La dernière mise à jour de Edge supprime une option de sécurité importante

Microsoft décrit les changements intégrés à la version 141 du navigateur Edge. L'un d'eux fait disparaître une option de sécurité utile. Voici de quoi il ...Actualités similaires

Le Samsung Galaxy S25 Edge baisse fortement son prix pour faire face à un iPhone Air plus fin que lui

Face à la sortie d'un iPhone Air fin comme jamais, Samsung n'a pas d'autre choix que de baisser le prix de son Galaxy S25 Edge à 899 euros au lieu de 1 252 ...Actualités similaires

Hadriel Mamann : "Je suis optimiste pour l'avenir de l'informatique quantique"

L'intégration des mémoires quantiques constitue une étape essentielle pour stocker et restituer des états quantiques de la lumière au sein de réseaux ...Actualités similaires

Flop du Galaxy S25 Edge : Samsung voudrait redresse la barre en lançant finalement un Galaxy S26+

Les rumeurs indiquaient que Samsung abandonnerait son modèle « Plus » au profit d'une version « Edge » pour sa future gamme Galaxy S26. Finalement, Samsung ...Actualités similaires

Test des Roborock Qrevo Curv S5X et Edge S5A : le meilleur du nettoyage, sans superflu

Roborock enrichit son coeur de gamme avec deux nouvelles variantes : les Qrevo Curv S5X et Edge S5A. Pensés comme des alternatives plus abordables aux modèles ...Actualités similaires

Test Apple iPhone Air : est-il mieux ou moins bon que le Galaxy S25 Edge ?

Le 9 septembre 2025, Apple présentait l'iPhone Air, son premier smartphone ultrafin. Développé avec les mêmes intentions que le Galaxy S25 Edge de Samsung, ...Actualités similaires

Motorola dégaine son smartphone ultra-fin pour défier les Galaxy S25 Edge et iPhone Air

Motorola se lance dans la course aux smartphones ultra-fins avec le Moto X70 Air. Un nouveau concurrent direct pour les Galaxy S25 Edge et iPhone Air.Actualités similaires

Cybersécurité et e-commerce : Quand la confiance repose sur la vigilance face aux vulnérabilités SQL et XSS

Les vulnérabilités SQLi et XSS, loin d'être de simples failles techniques, sont des menaces directes pour la confiance des clients et la réputation des ...Actualités similaires

Vol de données sur Chrome et Edge : un virus « insidieux » vise vos mots de passe

Un nouveau malware s'attaque aux navigateurs comme Chrome et Edge. Considéré comme redoutable et « insidieux », il s'infiltre discrètement dans le ...Actualités similaires

Deux vulnérabilités cyber font trembler Cisco et des milliers d'entreprises dans le monde

Cisco et les autorités de cybersécurité alertent sur deux vulnérabilités critiques découvertes dans les équipements de l'entreprise, qui permettent à ...Actualités similaires

Pannes à répétition : United Airlines rattrapée par ses vulnérabilités technologiques

Les vols de United Airlines au départ des États-Unis et du Canada ont été interrompus mardi soir pendant une trentaine de minutes, après que la compagnie a ...Actualités similaires

é Des atomes intriqués à grande distance: l'informatique quantique franchit un pas de géant

Une expérience, menée par une équipe de l'Université de Nouvelle-Galles du Sud (UNSW), démontre que deux noyaux atomiques peuvent être intriqués grâce ...Actualités similaires

Google AI Edge Gallery : une IA sur votre smartphone 100% confidentielle

Google AI Edge Gallery permet d'utiliser en local des petits modèles de langage (SLM). Les données restent sur votre smartphone.Actualités similaires

DualSense Edge : la manette premium de la PS5 est vendue au rabais pour les French Days

Si vous jouez régulièrement à la PS5, la Sony DualSense Edge est la manette de jeu ultime. Et s'il était difficile de la conseiller à sa sortie, ...Actualités similaires

Test du Corsair Xeneon Edge : un écran secondaire d'un nouveau genre

Le Corsair Xeneon Edge est un écran au format particulier, mais à la polyvalence redoutable. Mais vous sera-t-il utile pour autant ? Nous l'avons testé ...Actualités similaires

Quels effets l'informatique dans le nuage a-t-elle sur la gestion des données ?

L'informatique en nuage aide tout le monde - des étudiants aux médecins - à gérer les données de manière intelligente et pratique. Voyons comment ce ...Actualités similaires

Le Français YesWeHack, dénicheur de vulnérabilités informatiques, entre dans la cour des grands !

YesWeHack a officiellement obtenu le statut d'autorité de numérotation CVE. Une excellente nouvelle pour la plateforme française de bug bounty, qui peut ...Actualités similaires

Vous n'avez toujours pas activé le limiteur de mémoire dans Microsoft Edge ? Vous ratez quelque chose

Edge adore la RAM, mais le saviez-vous ? Il cache aussi un bouton pour se tenir tranquille. Si vous ne l'avez jamais essayé, c'est le moment de lui rappeler ...Actualités similaires

iPhone Air vs Galaxy S25 Edge : lequel est le plus beau entre Apple et Samsung ? À vous de voter

Voici quelques photos de l'iPhone Air d'Apple à côté du Samsung Galaxy S25 Edge. Votez pour le smartphone ultra fin le plus beau à vos yeux.Actualités similaires

'iPhone Air peut-il vraiment dépasser le Galaxy S25 Edge en autonomie ? Les résultats de ce test vont vous surprendre

L'iPhone Air avec sa petite batterie peut-il vraiment rivaliser avec le Galaxy S25 Edge ? Un test comparatif apporte une réponse étonnante. Les chiffres sont ...Actualités similaires

Qu'est-ce que le Q-Day ? Le jour scruté par les experts de l'informatique quantique

Viendra un jour où un ordinateur quantique sera capable de déchiffrer en quelques secondes la cryptographie qui sécurise une bonne partie de nos échanges ...Actualités similaires

Amazon propose une réduction historique sur le Samsung Galaxy S25 Edge

La bataille acharnée entre fabricants pour proposer des smartphones toujours plus fins et performants s'intensifie avec l'arrivée récente de l'iPhone Air et ...Actualités similaires

• Sources :

• Mots clés :

• Participer :

• Suivre l'actualité :

BACK TO TOP