Comment protéger un document via mot de passe sur LibreOffice

Si LibreOffice est votre suite bureautique de choix et que vous avez besoin de protéger un document via un mot de passe, suivez le guide.Actualités similaires

Articles similaires à Comment protéger un document via mot de passe sur LibreOffice

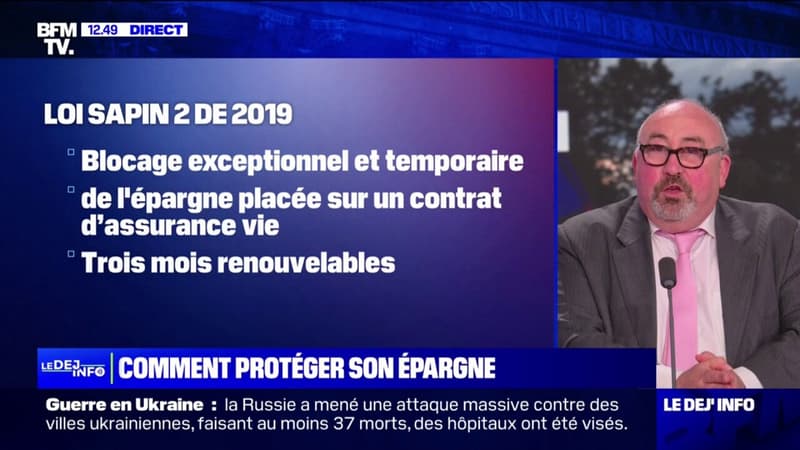

Instabilité politique: comment protéger son épargne

Vos dépôts sont garantis jusqu'à 100.000 euros par votre banque et il est conseillé d'ouvrir d'autres comptes dans d'autres banques si le plafond est ...Actualités similaires

Instagram : comment récupérer son compte piraté, bloqué, désactivé ou sans mot de passe ?

Votre compte Instagram a été bloqué, piraté, désactivé, ou vous avez oublié votre mot de passe de connexion ? Heureusement, plusieurs solutions s'offrent ...Actualités similaires

Comment vous protéger de RockYou2024, cette gigantesque fuite de données qui expose 10 milliards de mots de passe

Près de 10 milliards de mots de passe uniques ont été divulgués sur un forum de piratage. Baptisée RockYou2024, cette fuite massive met particulièrement ...Actualités similaires

Comment se protéger des risques routiers ? La réponse de Giovanni Terrana (cabinet RSM)

Pour se protéger des risques routiers, Giovanni Terrana, du cabinet RSM, préconise de fixer des règles le plus en amont possible. Cet article Comment se ...Actualités similaires

Le moustique tigre prolifère en France, le Var et les Alpes-Maritimes en vigilance rouge, voici comment se protéger

Le moustique tigre a envahi l'hexagone, et cette recrudescence pourrait vite devenir un problème avec l'arrivée des températures estivales et des canicules. ...Actualités similaires

Le moustique tigre prolifère en France, le Var et les Alpes-Maritimes en vigilance rouge, voici comment se protéger

Le moustique tigre a envahi l'hexagone, et cette recrudescence pourrait vite devenir un problème avec l'arrivée des températures estivales et des canicules. ...Actualités similaires

Cheveux : comment protéger sa couleur du soleil ?

Prévenir - Les bons réflexes avant de partirSoleil, chlore, sel de mer... En été, les cheveux colorés sont mis à rude épreuve. Alors pour éviter le ...Actualités similaires

Culture Bourse : « Est-il souhaitable de protéger toutes ses lignes de valeurs (actions) d'un compte d'épargne par un Stop Loss. Comment le calculer ? » par Julie Cohen-Heurton - 01/07

Ce lundi 1er juillet, Bertrand Lamielle, directeur général de Portzamparc Gestion, a répondu à la question « Est-il souhaitable de protéger toutes ses ...Actualités similaires

Recrudescence des cas de coqueluche : comment protéger les nouveaux-nés ?

Depuis le début de l'année 2024, dix-sept personnes sont mortes de la coqueluche. Parmi elles, treize nourrissons âgés de un à deux mois et un enfant de ...Actualités similaires

Orages violents : s'éloigner des arbres, bannir les parapluies, éviter d'utiliser son téléphone... comment se protéger des intempéries ?

Électrisations, brûlures, incendies... Les orages peuvent entraîner de graves conséquences. Midi Libre vous résume les bons réflexes à adopter pour vous ...Actualités similaires

Comment bien se protéger du soleil cet été ?

74% des Français déclarent ne pas se protéger systématiquement du soleil. Pourtant, plus de 80% des cancers de la peau sont liés à une exposition ...Actualités similaires

Comment Samsung veut protéger vos applications sensibles

Samsung travaillerait sur une nouvelle option pour protéger vos applications. Intitulée App Lock, elle rapprocherait le constructeur de ses concurrents de ...Actualités similaires

Cyril Hanouna - Comment protéger les Juifs de France ? Éric Ciotti répond à une auditrice

Invité de l'émission "On marche sur la tête", tous les jours de 16 heures à 18 heures, Éric Ciotti, a répondu à une auditrice qui l'interrogeait sur les ...Actualités similaires

Bourse : comment protéger votre portefeuille avant de partir en vacances

Avec les tensions politiques et géopolitiques, il peut être opportun de sécuriser les plus-values enregistrées depuis le...Actualités similaires

Vendanges et canicule : comment mieux protéger la santé des travailleurs face au réchauffement climatique ?

Six saisonniers sont morts l'été dernier, pendant la période des vendanges. Majoritairement des arrêts cardiaques, survenus en période de très ...Actualités similaires

Comment protéger les oreilles de ses enfants cet été ?

Baignades, châteaux de sable, randonnées et festivals, cet été, vous avez prévu un programme du tonnerre ! Rien ne pourra vous arrêter, à part ...Actualités similaires

Comment protéger les identités à l'ère des deepfakes ?

De la science-fiction aux réseaux sociaux, la technologie deepfake n'est pas un concept nouveau. Comment est-il alors possible de se protéger contre ...Actualités similaires

Comment protéger les jeunes des risques numériques

Les écrans, internet et les réseaux sociaux apparaissent comme l'un des facteurs aggravants de violence. Les collectivités mettent en place des actions de ...Actualités similaires

Les principaux lézards en Champagne-Ardenne et comment les protéger ?

Ce sont des reptiles à quatre pattes, dont certains sont connus pour pouvoir perdre volontairement leur queue en cas d'agression et pour avoir des paupières ...Actualités similaires

Coqueluche en Bretagne : comment se protéger ?

Après un appel à une vigilance renforcée en avril 2024 suite à la recrudescence de la coqueluche en Europe et en France, Santé Publique France confirme le ...Actualités similaires

Cet aimant créé par l'IA pourrait aider à protéger l'environnement, mais comment ?

Une entreprise britannique annonce la création d'un aimant permanent écologique et économique. Une avancée majeure dans le domaine de la protection de ...Actualités similaires

Votre gourde est un nid à bactéries : voici comment la nettoyer pour protéger votre santé

La gourde nous accompagne désormais dans tous nos déplacements. Utilisée quotidiennement, elle n'est pas à l'abri des mauvaises odeurs et des bactéries. ...Actualités similaires

Malgré le contrôle parental, une journaliste réussit à accéder à du contenu pornographique sur Safari, comment protéger vos enfants

Les outils de contrôle parental sont censés protéger les plus jeunes des contenus inappropriés. Mais une faille dans le système d'Apple a permis à une ...Actualités similaires

Piqûres d'insectes : découvrez comment les plantes peuvent vous protéger de l'intérieur !

Lorsque vous cherchez à éviter les piqûres d'insectes, plusieurs méthodes naturelles peuvent s'avérer très efficaces. Au-delà des plantes insectifuges, ...Actualités similaires

• Sources :

• Mots clés :

• Participer :

• Suivre l'actualité :

BACK TO TOP