Les écoliers sur le devant de la scène

Le spectacle de Noël des écoliers s'est déroulée vendredi 19 décembre à la salle des fêtes, juste av

Le spectacle de Noël des écoliers s'est déroulée vendredi 19 décembre à la salle des fêtes, juste av

La championne millavoise, blessée durant la période estivale, peut être très satisfaite de sa fin d'

Sur fond de blocus naval, de sanctions pétrolières et de vives accusations dans la mer des Caraïbes,

Pékin a annoncé mettre en place des droits de douane provisoires sur les produits laitiers européens

La Coupe de France de football a fermé la page ballon rond dans l'Hexagone, ces 19, 20 et 21 décembr

Un britannique de 49 ans a été inculpé pour avoir drogué et violé son ex-femme pendant plus de dix a

Un britannique de 49 ans a été inculpé pour avoir drogué et violé son ex-femme pendant plus de dix a

En raison des intempéries depuis plusieurs jours sur l'Hérault et les Cévennes, le fleuve éponyme a

Le conseil métropolitain s'est réuni ce lundi 22 décembre pour terminer les débats qui avaient été i

Selon les informations du quotidien économique Les Echos, la transaction supérieure est à 3 milliard

Maud Bregeon, porte-parole du gouvernement, a rapporté les propos tenus par le président de la Répub

Après plus de dix jours de blocage liés à la mobilisation agricole, la RN20 a rouvert ce lundi 22 dé

Le mis en cause a comparu libre mais sous contrôle judiciaire, sur ses béquilles, ce lundi 22 décemb

La fin de la grève des bus a été actée entre le STC, syndicat majoritaire, et la CAPA, actionnaire m

Anny Duperey est en colère contre TF1. L'actrice de 78 ans a été contactée pour participer à la proc

CBS fait face à une vive controverse après avoir retiré in extremis un reportage de « 60 Minutes » s

Le patriarche latin de Jérusalem s'est rendu ce week-end à Gaza pour y célébrer la messe de Noël. 60

Le safran du Quercy, bien que moins populaire que la truffe, trouve sa place sous forme de coffrets

Un nouveau cas de dermatose nodulaire contagieuse s'est confirmé ce lundi après-midi en Haute-Garonn

Dimanche 21 décembre 2025, un mineur a été interpellé à Belfort (Franche-Comté). L jeune garçon est

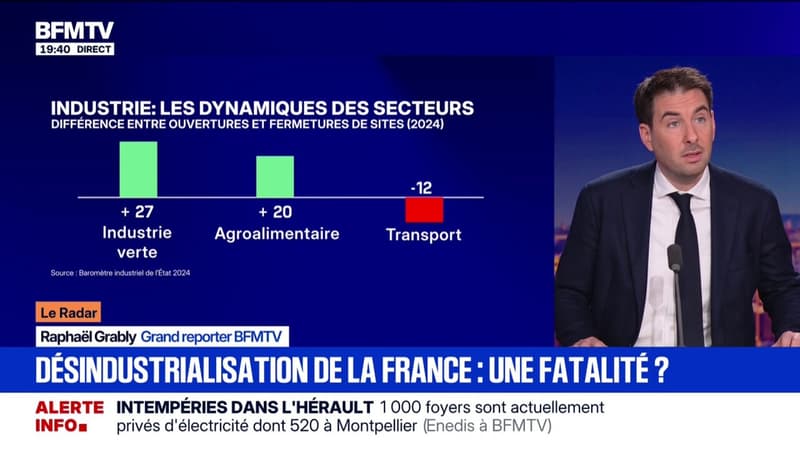

Désindustrialisation de la France: 82 usines ont fermé sur les six premiers mois de l'année 2025. Ra

Île-de-France mobilités a dévoilé, ce lundi, son offre de transport spéciale Nouvel An. Six des seiz

L'avenir de Vinicius Junior est toujours aussi indécis au Real Madrid. Si des négociations ont comme

Dans un communiqué de presse, quatre sociétés savantes dénoncent la prime de 1.000 euros accordée pa

« On passe par hasard, mais c'est très plaisant. » À Laon, au pied de la cathédrale, s'adonne le mar

Le président de la chambre des métiers d'Alsace, Jean-Luc Hoffmann, ne peut plus recruter d'apprenti

La police poursuit ses recherches après la mort d'une septuagénaire à Avion, ce samedi. Blessée à la

Paul Gély s'est investi pour de nombreuses causes à Mende et en Lozère. Depuis plus de vingt ans, il

L'Agglo de GrandAngoulême a décidé de verser une subvention de 16.000¬ à l'ADBDA, Association pour l

Le jeudi 18 décembre 2025, la préfecture de l'Aude a publié un arrêté qui définit les différentes zo

Duotts est réputé pour ses vélos électriques puissants, efficaces et bon marché. La gamme propose bi

[Deal du jour] Vous cherchez un smartphone et par une coïncidence incroyable, une enceinte connectée

Au Fond du Puits, village perdu « au bout de la route », Cécile Coulon ouvre son nouveau roman par u

Elye Wahi devrait partir et Nice le veut. Mais un club européen s'est immiscé dans le dossier. De so

Le spectacle de drones "Le Petit Prince : un Voyage Céleste" illuminera le front de mer le dimanche

Deux stars, Sydney Sweeney et Amanda Seyfried, dans un film oscillant entre thriller et new romance

L'impasse des débats sur le budget de l'État au Parlement a ouvert la voie, comme il y a douze mois,

La meilleure boulangerie de France du 22 décembre 2025 - Bruno Cormerais, Chiara Serpaggi et Michel

L'impasse des débats sur le budget de l'État au Parlement a ouvert la voie, comme il y a douze mois,

Le Syndicat intercommunal propriétaire du gymnase de la rue Peytot doit être dissous au 31 décembre

En avril 2014, quatre peintres occupés sur un Airbus A330 ont été victimes de la défaillance d'une n

Une explosion a eu lieu dans usine située non-loin de Lyon. La population a été appelée à se confine

Jeudi 18 décembre, le lycée Bouchardon et le 61e Régiment d'Artillerie ont renouvelé la convention «

C'est donc la crème de la crème du hockey qu'affrontera en demi-finale de Coupe de France le club de

Pour notre top 10 des smartphones les plus populaires de la semaine sur Frandroid, certaines marques

Les prix de la RAM grimpent , et les fraudes avec. Un utilisateur Reddit vient d'en faire les frais

Depuis Abou Dhabi où il est allé rencontrer les troupes françaises, Emmanuel Macron a annoncé son fe

Si le lieu retenu pour le Grand départ 2028 ne sera révélé qu'au premier semestre 2026, le directeur

Le Tarn est en crue ce lundi 22 décembre tandis que de fortes chutes de neige s'abattent sur les zon

Le ministre de l'Intérieur, Laurent Nuñez, envisage de sanctionner le maire d'Augignac (Dordogne), B