RPA : l'automatisation des processus de vulnérabilité ?

Selon une étude menée par Transforma Insights, le marché du RPA (Robot Process Automation) devrait passer de 1,23 en 2020 à 13,39 milliards de dollars en ...Actualités similaires

Articles similaires à RPA : l'automatisation des processus de vulnérabilité ?

« Le processus de reprise est en cours » : après la faillite des vélos électriques Angell, l'espoir d'un rachat naît

Un mail envoyé aux clients de la marque de vélos électriques Angell laisse espérer une reprise prochaine. Un « repreneur potentiel » est effectivement ...Actualités similaires

"Commençons le processus": Donald Trump soutient l'offre du pape d'accueillir les négociations entre la Russie et l'Ukraine

Le président américain et son homologue russe se sont entretenus pendant plus de deux heures au téléphone ce lundi 19 mai. À la fin de cet appel, Donald ...Actualités similaires

"On est dans un moment de vulnérabilité" : plombiers, serruriers, les bons réflexes pour éviter les arnaqueurs

Cela nous est arrivé à tous de claquer sa porte avec la clé à l'intérieur, en plein week-end ou en pleine nuit. Dans ces cas-là, on sait d'avance que la ...Actualités similaires

Éthiopie: le TPLF qualifie sa radiation de «menace sérieuse» pour le processus de paix

Au lendemain de sa radiation par les autorités éthiopiennes, le Front de libération du peuple du Tigré (TPLF) a adressé une lettre au président de la ...Actualités similaires

Processeurs Intel : une nouvelle variante de la vulnérabilité Spectre

Une nouvelle variante de la faille Spectre V2, vient d'être découverte. Elle affecte de nombreux processeurs Intel et ARM, permettant potentiellement le vol ...Actualités similaires

En Albanie, le Premier ministre sortant donné vainqueur d'un processus législatif critiqué par les observateurs

Un pays de plus dans l'UE ? En Albanie, État membre de l'OTAN, les élections législatives se sont tenues dimanche 11 mai 2025. Selon les premiers résultats ...Actualités similaires

Atos suspend le processus de vente des activités sensibles de sa branche MCS

Le groupe informatique a annoncé la suspension du processus de vente des activités sensibles de sa branche Mission Critical Systems (MCS) et de ses produits ...Actualités similaires

Futures élections en Guinée: «L'enjeu va être de construire une adhésion au processus»

Présent à Abidjan dans le cadre de l'Africa CEO Forum, le Premier ministre guinéen Bah Oury a annoncé devant un parterre d'investisseurs économiques que ...Actualités similaires

Projet de loi sur l'aide à mourir: "C'est un processus irréversible (...) c'est la clé de l'amendement", souligne Catherine Vautrin

Catherine Vautrin, ministre du Travail et de la Santé, était l'invitée du Face-à-Face sur RMC et BFMTV de ce lundi 12 mai. Elle a été interrogée ...Actualités similaires

Jean-Claude Le Grand, directeur général des relations humaines de L'Oréal : «/ Nous faisons auditer tous nos processus de recrutement/»

Fleuron français de l'industrie cosmétique, L'Oréal est loué pour sa politique active en matière d'inclusion. Son architecte en détaille les fondements.Actualités similaires

Le processus de l'Afrique atlantique, initié par le Maroc, se met en marche au Cap vert

Praia, la capitale du Cap-Vert, accueille ce jeudi 8 mai de la 5áµ réunion ministérielle du processus des États Africains Atlantiques (PEAA), une ...Actualités similaires

Automatisation de l'ITSM : comment les entreprises peuvent optimiser l'efficacité de leurs processus

La gestion des services informatiques était associée à des processus manuels et de longues files d'attente de tickets, mais les entreprises utilisent ...Actualités similaires

Comment Facebook aurait exploité des "moments de vulnérabilité" d'adolescentes pour le profit

Des pratiques douteuses peuvent refaire surface des années plus tard. Une ancienne employée de Meta a récemment accusé l'entreprise d'avoir délibérément ...Actualités similaires

Nucléaire iranien : le report des négociations signe-t-il la fin du processus diplomatique ?

Le report du quatrième round de pourparlers entre Washington et Téhéran, qui devait se tenir samedi 3 mai à Rome, serait dû à une multitude de facteurs, ...Actualités similaires

Est de la RDC: des questions encore en suspens concernant le processus de paix initié par Washington

Ce 5 mai 2025, Massad Boulos, conseiller spécial pour l'Afrique à la Maison Blanche, a salué « le projet de proposition de paix reçu de la RDC et du ...Actualités similaires

Achats sur Internet, prêts, virements bancaires... Un couple jugé à Nice pour avoir profité de la vulnérabilité d'une septuagénaire

Achats sur Internet, prêts, virements bancaires... Le tribunal correctionnel de Nice s'est penché sur les relations troubles entre un couple de Roquestéron ...Actualités similaires

François Bayrou : "Il est nécessaire d'accélérer le processus de décarbonation"

Le Premier ministre François Bayrou ouvre la conférence de financement des mobilités "Ambition France Transports", lundi 5 mai, à Marseille.Actualités similaires

A-t-on profité de la vulnérabilité d'une septuagénaire à Roquestéron? Un couple devant la justice

Achats sur Internet, prêts, virements bancaires... Le tribunal correctionnel de Nice s'est penché sur les relations troubles entre un couple de Roquestéron ...Actualités similaires

RDC-Rwanda: le processus, conduit en partie par Washington, doit déboucher sur la signature de trois accords

Une nouvelle étape du processus en cours pour la résolution du conflit dans l'est de la RDC a eu lieu ce vendredi 2 mai 2025 à Washington, une semaine après ...Actualités similaires

RDC-Rwanda: quel rôle joue la France dans le processus de médiation?

Alors que les discussions entre la République démocratique du Congo et le Rwanda se poursuivent sous la houlette des États-Unis et du Qatar, une question ...Actualités similaires

Vers une labellisation européenne de la véritable recette du pan-bagnat niçois? Le processus est lancé mais il faudra attendre encore un peu

Le sandwich niçois aura-t-il la reconnaissance d'un label européen ? Un processus vient d'être engagé par la Ville de Nice. Résultat: dans "trois à cinq ...Actualités similaires

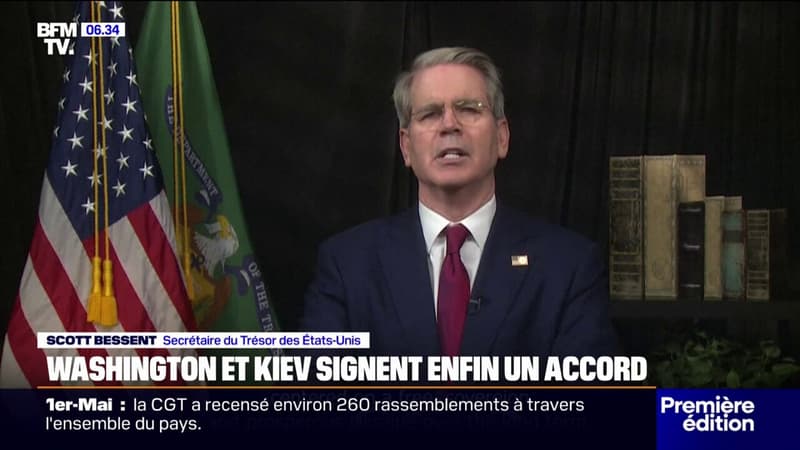

Guerre en Ukraine: "L'administration Trump s'engage en faveur d'un processus de paix, centré sur une Ukraine libre", assure Scott Bessent (secrétaire du Trésor des États-Unis)

Les deux pays ont signé ce mercredi un accord sur "un fonds d'investissement dans la reconstruction", après des semaines de tension sur ce sujet entre ...Actualités similaires

Processus d'autonomie de la Corse : reprise des comités stratégiques à Paris, le calendrier se précise

Le comité stratégique sur l'avenir institutionnel de l'île a repris du service ce mardi soir à Paris. Une délégation d'élus insulaires, autour de Gilles ...Actualités similaires

Inquiétude autour des avis de vulnérabilité - 29/04

Ce mardi 29 avril, Pascal Le Digol, directeur France de WatchGuard Technologies, Benoît Grunenwald, expert en cybersécurité chez ESET France, et Gérôme ...Actualités similaires

Windows 11 : le dossier "inetpub" créé pour votre sécurité... introduit malgré lui une nouvelle vulnérabilité

Censé renforcer la protection de Windows, le dossier « inetpub » imposé par Microsoft avec la mise à jour d'avril peut être détourné pour bloquer les ...Actualités similaires

• Sources :

• Mots clés :

• Participer :

• Suivre l'actualité :

BACK TO TOP