Sécurité applicative : 5 vulnérabilités les plus souvent repérées

Le délai médian de correction des vulnérabilités, d'une faille CRLF au défaut de qualité du code, est de 86 jours après leur découverte, selon Veracode.Actualités similaires

Articles similaires à Sécurité applicative : 5 vulnérabilités les plus souvent repérées

Sécurité routière : 262 personnes tuées en septembre, la mortalité en baisse de 5 % par rapport à 2021

La mortalité des moins de 18 ans a toutefois augmenté, passant de 20 tués en septembre 2022 contre 16 en septembre 2021Actualités similaires

Tempête Alex: découvrez en 5 photos la remise de la médaille de la sécurité intérieure aux agents métropolitains

Lors de son déplacement à Nice, ce lundi, le porte-parole du gouvernement, Olivier Véran, a décoré les 251 agents et 14 bénévoles qui se sont impliqués ...Actualités similaires

Le pack caméra de sécurité Blink + écran Echo Show 5 bénéficie d'une remise de 60 %

Chez Boulanger, le pack caméra de sécurité Blink Camera Outdoor + Echo Show 5 est à 70,99 ¬.Actualités similaires

Sécurité routière : 305 personnes sont mortes en août, en hausse de 5 % par rapport à 2019

La hausse la plus forte revient aux cyclistes, avec 14 morts supplémentairesActualités similaires

L'évaluation régulière des vulnérabilités et l'auto-remédiation sont les clés d'une stratégie de sécurité cloud réussie

Avec l'essor des technologies basées sur le cloud qui étendent la surface d'attaque, les entreprises ont plus que jamais besoin de réajuster leur stratégie ...Actualités similaires

L'ancien chef de la sécurité de Twitter accuse le réseau social d'avoir dissimulé des vulnérabilités de son système de protection et menti sur sa lutte contre les faux comptes, au coeur d'une querelle judiciaire qui l'oppose à Elon Musk

L'ancien chef de la sécurité de Twitter a accusé le réseau social d'avoir dissimulé des vulnérabilités de son système de protection et menti sur sa ...Actualités similaires

Cyberattaques : des failles de sécurité corrigées depuis 5 ans sont toujours activement exploitées

Les cyberattaquants profitent des systèmes vulnérables n'ayant pas appliqué les correctifs disponibles pour diffuser des logiciels malveillants. Pourtant, ...Actualités similaires

Rouler à vélo : les 5 conseils de prudence et de sécurité à suivre absolument !

En plein coeur de l'été, la pratique du vélo bat son plein dans toute la France. Seulement, rouler à bicyclette nécessite d'en connaître les règles de ...Actualités similaires

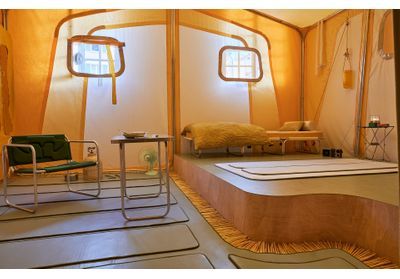

5 futures stars de la déco repérées à Design Parade Toulon

Chaque été, Toulon devient l'épicentre de la décoration française. L'hôtel des Arts accueille une exposition de design organisée par le Centre Pompidou ...Actualités similaires

Sécurité au Bénin, procès à Moscou, les Bleues en demie& Les 5 infos dont vous allez entendre parler demain

Chaque soir, le JDD vous présente les infos dont vous allez entendre parler le lendemain. Ce mardi, on se penchera sur le reboisement des forêts incendiées, ...Actualités similaires

Importance de la sécurité des dispositifs IoMT en 5 points

Pas une semaine sans qu'une organisation ne soit victime d'une cyberattaque. Elles ne semblent pas mesurer l'urgence à se protéger. Pourquoi protéger la ...Actualités similaires

Accident de Zhou : "L'arceau de sécurité a fait une tranchée de 5 cm dans le tarmac"

"GRAND PRIX Du0027AUTRICHE - Frédéric Vasseur, patron de lu0027équipe Alfa Romeo, a expliqué samedi à Spielberg pourquoi lu0027arceau de sécurité nu0027a ...Actualités similaires

5 astuces de sécurité des e-mails pour protéger votre entreprise

L'essor du télétravail a entraîné une hausse de la cybercriminalité. Les compromissions d'e-mail d'entreprise (ou BEC, pour Business Email Compromise) ont ...Actualités similaires

Sécurité applicative : ce dont vous avez besoin pour la faire évoluer

L'état de l'art en matière de sécurité consiste à disposer de solutions sécurisées prêtes à l'emploi, choisies par les développeurs, approuvées par ...Actualités similaires

Microsoft corrige 55 vulnérabilités de sécurité et Follina

Microsoft publie ses correctifs de sécurité pour le Patch Tuesday de juin. Un patch concerne par ailleurs la vulnérabilité Follina exploitée dans des ...Actualités similaires

5 failles critiques détectées et 36 vulnérabilités ! Faites votre mise à jour Android !

Plusieurs failles de sécurité sont éliminées avec le dernier patch d'Android. Il est temps de le mettre à jour !Actualités similaires

Sécurité : 5 conseils pour bien protéger ses postes de travail

La sécurité des postes de travail ressemble à un serpent de mer. Avec une économie plus dépendante du numérique et plus mobile, la moindre vulnérabilité ...Actualités similaires

Google corrige 41 failles de sécurité dans Android, dont 5 jugées critiques : mettez-vite votre smartphone à jour !

Les vulnérabilités découvertes par Google peuvent conduire à l'exécution d'un code à distance ou à une élévation des privilèges, sans que les pirates ...Actualités similaires

Apple corrige plein de vulnérabilités de sécurité

La salve de mises à jour pour les systèmes d'exploitation d'Apple s'accompagne de nombreuses corrections de sécurité.Actualités similaires

Replay : l'intégralité du Conseil de sécurité de l'ONU du mardi 5 avril, en présence de Volodymyr Zelensky

Revivez l'intégralité de la séance du Conseil de sécurité de l'ONU du mardi 5 avril à New York, avec la prise de parole de Volodymyr Zelensky concernant ...Actualités similaires

5 conseils pour renforcer la sécurité de votre smartphone contre les cyber-attaques

Vous avez le réflexe de protéger votre ordinateur contre les virus et autres attaques. Alors comment se fait-il que la majorité d’entre nous fasse ...Actualités similaires

5 conseils pour prévenir une attaque cyber - La sécurité vue de l'intérieur

Passage en revue des conseils et des outils que les développeurs et professionnels de la sécurité peuvent adopter pour aider à prévenir les incidents et ...Actualités similaires

5 vulnérabilités sévères identifiées dans les BIOS/UEFI chez Dell

L'existence de faiblesse de sécurité chez Dell, ce n'est certainement pas nouveau. En effet, le constructeur n'est pas plus à l'abri qu'un autre et fait lui ...Actualités similaires

5 vulnérabilités sévères identifiées dans les BIOS/UEFI de nombreux systèmes de Dell

L'existence de faiblesse de sécurité chez Dell, ce n'est certainement pas nouveau. En effet, le constructeur n'est pas plus à l'abri qu'un autre et fait lui ...Actualités similaires

Les 5 types de vulnérabilités les plus courants selon Trend Micro

Trend Micro dévoile les vulnérabilités logicielles et système les plus courantes, cauchemars des équipes DevOps des entreprises.Actualités similaires

• Sources :

• Mots clés :

• Participer :

• Suivre l'actualité :

BACK TO TOP